Rusyada CTF Yarışması ve Sonrası

Yazının başlığı biraz iddalı gelmiş olabilir. Ama pentester olarak mevcut tecrübelerimle Rusya’da aynı işi yapan kişileri ve ortamları kıyaslamak istedim.

Öncelikle inceleme ortamımdan biraz bahsetmek isterim aşağı yukarı iki senedir Rusya St. Petersburg’da yaşamaktayım. Burası Moskova’dan sonra Rusya’nın en haraketli ikinci şehri. Okuma oranı çok yüksek. Bilgisayar kullanım oranı devlet organlarında nerede ise sıfıra yakın, kişisel kullanım ise çok fazla.

Rusya’da bilgisayar kullanımı ile ilgili bir kaç şaşırtıcı bilgi vermeden geçmek istemiyorum.

- Hastanelerde doktorların odalarında bilgisayar yok. (şok oldum)

- Devlet dairelerinin çoğu bilgisayar kullanmıyor. Yada bizdeki gibi herkesin önünde bir bilgisayar yok.

- 1c adını verdikleri program excell gibi hastanede okulda spor salonunda her yerde mevcut.

- Standart hiçbir şey yok. (google yerine yandex facebook yerine vkontakte kullanıyorlar)

Genel bilgileri verdikten sonra birazda uzman kadroyu tanıtmakta fayda var. Buradaki insanlarla 19.20-11.2012 tarihlerinde yapilan zero night conferanstaki CTF yarışmasında tanıştım. Etkinliğe katılmamın nedeni durumu incelemek ve birazda insanlarla sosyalleşmekti. Ama ilk yarışma bir fiyaskoydu benim için; Sızdığım Windows xp makina rusça idi. Makinenin dilini değiştirdik ama web server ve yazılan application içerisindeki commentler herşey rusça idi. Yani işin aslı bu yarışmada bir varlık gösteremedim. Ama süper bir ekiple tanıştım aslında başkada alternatifim yoktu çünkü 45 kişilik ekip içinde sadece 4 kişi ingilizce biliyordu.

Evet bu konuyu açmak istiyorum Rusyada ingilizce konuşma oranı çok az. Fakat yeni çıkan bir kitabın baskı tarihinden 20 gün sonra Rusçaya çevrilmesinden dolayı buna teknik kitaplarda dahil kimse ingilizce öğrenmeye gerek duymuyor.

Neyse konuya geri dönelim ekip öncelikle biraz kapalı idi ama klasik Rus taktiği ne kadar çok içersek acılırlar dedim ve ilk tanışma gününde eve geldiğimde bir gün aralıksız uyudum. Daha sonraki buluşmalarda ekibi yakından tanımaya başladım. Ekip üyelerinden ikisi doctor web antivirüs firmasında researcher olarak çalışmakta idi. Biri PricewaterhouseCoopers Auditter bir diğeri ise “Xakep” (haker demek) magazine baş editörü idi. Hızlı bir teknik bilgi özeti vermek gerekirse;

- Teknik bilgi adına çok sağlam ve eğlenceli bir ekip.

- Asıl uzmanlık alanları reverse engineering

- 2 kişinin 12 tane public edilmiş ve exploit-db de yayınlamış çalışması mevcut.

- 2 kişi debian ,1 kişi openbsd ve bir kişide windows 7 kullanıyordu.

Aradan 10 gün sonra pekişen arkadaşlıkla bir başka CTF yarışmasında benide ekibe kattılar. Biraz daha lokal yapilan bir etkinlikti bu.

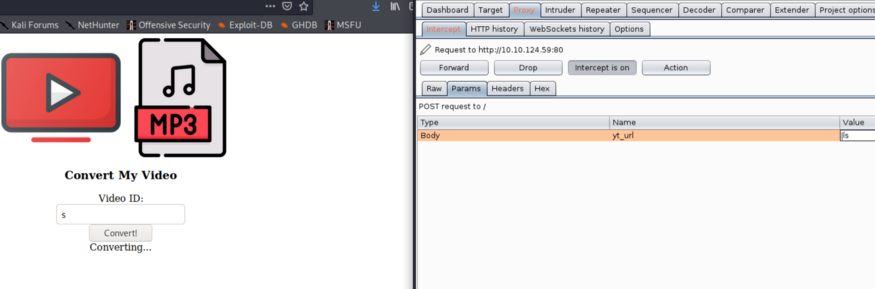

Bu yarışmadan gerçekten çok keyif aldım. Ilk 6 basamak sistemlere network ve OS açıklarını kullanarak sızmak üzerine kurulu idi. 7. ve 8. basamak ise application üzerindeki açığın yakalanması üzerine kurulu idi. Bu basamağı yapan Nikitayı oturduk izledik klavye kıpırdatamadık. 9. basamak ise ilginç bir senaryo olmuştu. Kırdığınız uygulamayı SET yardımı ile içeride son kullanıcı ortamını canlandıran kontrol ekibine yollamanız ve Genel Müdürün maillerine ulaşmanız gerekmekteydi. Bu basamak aslında teknikten çok eğlenceli ve güzel geçti. Sonuçta 8 buçuk saat sonunda kazandık ve birinci olduk. Ödülümüz yota 1 aylık 20 mbit internet bağlantısı oldu.

Nelermi öğrendim? Nikita ile takılmaya başlayıp OllyDbg kullanımı ve reverse eng. konularında kendimi geliştirmem gerektiğini.

Yazımım Kısa özeti pentesterlığı seviyorum her zaman çalışmanız ve yeni konular öğrenmeniz gerekmekte.